※ 이 카테고리의 글들은 knu JY.Lee 교수님의 <정보보호론> 수업을 듣고 나름대로 필자가 정리한 글입니다.

※ 부족한 설명이 있거나, 잘못 알고 작성한 부분이 보인다면 편하게 댓글로 알려주시면 정말 감사하겠습니다😊

1. Definition of Computer Security

컴퓨터 보안의 정의:

- Ross Anderson의 정의에 따르면, 컴퓨터 보안은 "악의(malice), 오류(error) 또는 사고(mischance)에 직면해도 시스템이 신뢰성을 유지하도록 만드는 것"입니다.

- 즉, 시스템이 예상치 못한 위협이나 문제 상황에서도 안정적으로 작동하는 것을 목표로 합니다.

컴퓨터 보안의 목표:

- 컴퓨터와 장치들이 오용 또는 무단 액세스로부터 보호되는 것.

- 정보 시스템이 오용 및 간섭으로부터 보호되는 것.

- 컴퓨터 시스템과 정보를 손상, 도난, 무단 사용으로부터 보호하는 것.

- 권한이 있는 사람들이 시스템과 정보를 적절하게 사용할 수 있도록 보장하는 것

Security(보안) vs Privacy(비밀):

- 보안은 안전한 상태를 의미하고, 프라이버시는 개인정보에 대한 통제권을 의미합니다.

- 즉, 보안은 시스템이 안전하게 유지되는 상태를 의미하고, 프라이버시는 개인이 자신의 정보에 대한 접근을 통제할 수 있는 능력을 의미합니다.

보안 공격의 예시:

(1) Phreaking

- 전화 라우팅 시스템: 전화 시스템은 특정 주파수(오디오 톤)를 사용하여 구현되었습니다. 예를 들어, AT&T는 통화 종료를 위해 2,600Hz의 주파수를 사용했습니다.

- Joe Engressia: 그는 휘파람을 불어 2,600Hz 주파수를 만들고, 이를 통해 통화 종료 명령을 전송할 수 있음을 발견했습니다.

- Blue Box: 특정 오디오 주파수를 생성(통화 종료 명령 주파수를 생성)하는 버튼을 눌러 전화 요금을 조작하는 도구였습니다.

- 방어 방법: 듀얼 톤 멀티 주파수(DTMF)를 사용하여 이러한 해킹 공격을 방어했습니다.

이 사례는 초창기 해킹 기술 중 하나로, 전화 시스템의 약점을 이용해 불법적인 방법으로 전화를 조작한 기술입니다. Phreaking은 해커 문화의 시작점으로 여겨지기도 하며, 이후 컴퓨터 보안의 중요성을 인식하게 된 계기 중 하나입니다.

(2) The Internet Worm

- 인터넷 웜: 이 사건은 가장 유명한 악성 코드 중 하나로, 당시 Cornell 대학교의 대학원생인 Robert Morris가 제작한 프로그램이었습니다. 이 프로그램은 스스로 유닉스 시스템에 퍼져 해당 시스템을 마비시켰습니다.

- Morris는 이 웜을 "악의 없는 실험"으로 의도했지만, 결국 이는 시스템에 큰 피해를 주었습니다.

- Morris는 컴퓨터 사기 및 남용법을 위반한 최초의 사람으로, 배심원 재판에서 유죄 판결을 받았습니다.

이 사건은 사이버 보안 역사상 중요한 사례로, 공공 네트워크에서 해킹 실험을 진행하는 것이 얼마나 큰 위험을 초래할 수 있는지 보여줍니다. "악의 없는 실험"도 공공 네트워크에서는 큰 피해를 일으킬 수 있기 때문에, 이를 경계해야 한다는 교훈을 남겼습니다.

2. Security Properties

그렇다면 내 컴퓨터가 안전한다고 할 수 있는 조건은 무엇일까요?

보안의 특성에 대해 살펴봅시다.

(1) CIA Triad:

기밀성(Confidentiality), 무결성(Integrity), 가용성(Availability) 세 가지 속성으로 구성된 CIA 트라이어드는 보안의 중요한 특성입니다. 이 세 가지가 잘 조화를 이루어야 시스템이 안전하다고 할 수 있습니다.

- 기밀성(Confidentiality):

- 정의: 정보가 허가되지 않은 사용자에게 노출되지 않도록 보호하는 것입니다. 즉, 민감한 데이터가 의도하지 않은 사람에게 공개되지 않도록 하는 것이 기밀성의 핵심입니다.

- 예시: 은행 계좌 정보는 해당 계좌의 소유자와 허가된 관계자만이 접근할 수 있어야 합니다.

- 기밀성(Confidentiality)vs 비밀성(Secrecy): 비밀은 본인 소유이며, 스스로 숨기는 것에 초점을 맞춥니다. 반면, 기밀은 자신이 소유하지 않은 정보에 대해서도, 허가된 사용자만이 접근할 수 있도록 관리하는 것을 의미합니다.

- 공격 예시: 허가되지 않은 사용자가 정보에 접근하는 것, 패킷 스니핑 및 도청( 네트워크 상에서 전송되는 데이터를 가로채어 정보를 탈취하는 기법) 등이 있습니다.

- 무결성(Integrity):

- 정의: 시스템과 데이터가 정확하고 일관성 있게 유지되는 것을 의미합니다. 이는 데이터가 변경되었을 때, 그 변경이 허가된 것인지 확인하는 것을 포함합니다.

- 예시: 파일이 전송되는 도중에 데이터가 변조되지 않고, 원본 그대로 유지되는 것이 무결성의 한 예입니다.

- 공격 예시: 공격자가 중간에 개입하여 메시지를 지연시키거나 수정하는 방법이 있습니다.

- 가용성(Availability):

- 정의: 시스템과 데이터가 필요할 때 사용 가능하고 접근할 수 있는 상태를 의미합니다. 즉, 권한이 있는 사용자가 필요할 때 데이터를 사용할 수 있어야 하며, 시스템이 다운되지 않고 안정적으로 제공되는 것이 중요합니다.

- 예시: 24시간 금융 서비스가 정상적으로 작동하여, 사용자가 언제든지 접근할 수 있는 상태를 유지하는 것이 가용성의 한 예입니다.

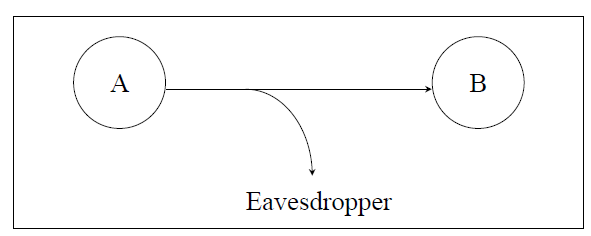

- 공격 예시: Dos - 서버를 고의로 중단시키거나 서버의 자원을 모두 사용하여 더 이상 다른 요청을 처리하지 못하게 만드는 방법이 있습니다. 아래 이미지는 A와 B가 데이터를 주고받는 상황에서, 중간의 가용성 공격자가 서버에 대한 공격을 시도하는 모습을 보여줍니다. 이러한 공격은 서버가 사용자에게 데이터를 제공하지 못하게 만들거나, 서버가 다운되도록 하는 방식입니다.

(2) AAA Triad:

CIA 트라이어드 외에도 현대 컴퓨터 보안에서 중요한 속성인 AAA 트라이어드를 알아봅시다.

- Assurance(신뢰성): 시스템이나 사람들이 기대한 대로 행동하는지에 대한 신뢰를 의미합니다. 예를 들어, 시스템이 항상 예상한 대로 작동하는지, 사용자가 말한 대로 행동하는지를 평가합니다.

- Authenticity(진위성): 발급된 명령, 권한, 정책 등이 진짜인지 확인하는 것입니다. 예를 들어, 전송된 데이터나 명령이 실제로 신뢰할 수 있는 출처에서 나온 것인지 확인하는 과정입니다.

- Anonymity(익명성): 기록이나 거래가 특정 개인과 연결되지 않도록 보호하는 것을 의미합니다. 개인의 프라이버시를 보호하고, 데이터가 특정 사용자와 직접 연결되지 않도록 하는 중요한 속성입니다.

위에서 언급한 보안 특성(CIA triad, AAA triad)를 달성하는 방법은? (다음 장부터 자세히 알아볼 내용들...)

- Authentication(인증): 사용자의 신원이나 역할을 확인하는 과정입니다. 예를 들어, 사용자가 가지고 있는 것, 알고 있는 것, 또는 사용자가 누구인지를 바탕으로 신원을 확인합니다.

- Access Control(접근 제어): 접근을 제한하는 규칙과 정책을 설정하여 기밀 정보를 보호합니다. 사용자나 역할에 기반하여 접근 권한을 설정할 수 있습니다.

- Cryptography(암호화): 메시지를 암호화하여, 오직 비밀을 아는 사람만이 해당 내용을 읽을 수 있도록 하는 기술입니다. 암호화 키, 복호화 키, 해시 함수 등을 사용하여 정보를 안전하게 보호합니다.

>> 우리의 목표는 이러한 방법들을 잘 조합해서 안전한 시스템을 구축하는 것입니다!!

3. Adversary Modeling

공격자를 효율적으로 방어하기 위해서는 그들에 대해서 제대로 이해하는 것이 중요합니다.

이를 위해 다음 질문에 답해야 합니다:

- 공격자는 누구인가?: 공격자가 누구인지 파악해야 합니다. 이는 내부자일 수도 있고, 외부자일 수도 있습니다.

- 그들의 목표는 무엇인가?: 공격자가 시스템을 공격하는 이유를 파악해야 합니다. 이들은 정보 탈취, 시스템 파괴, 또는 자원 고갈 등을 목표로 할 수 있습니다.

- 그들의 자원은 무엇인가?: 공격자가 사용할 수 있는 자원(예: 계산 능력, 물리적 자원, 금전적 자원 등)을 고려해야 합니다.

- 그들의 동기는 무엇인가?: 공격의 근본적인 이유나 동기를 파악하는 것도 중요합니다.

>> 따라서 공격자 모델링(Adversary Modeling)은 공격자의 목표, 능력, 가정을 정의하거나 식별하는 과정입니다. 이를 통해 보다 정확한 보안 대책을 마련할 수 있습니다.

공격 시나리오 (Attack Scenario):

- 공격 시나리오는 시스템 디자인이나 서비스의 취약점을 활용하는 공격자가 사용할 수 있는 절차나 방법을 구체적으로 설명하는 것입니다.

- 예시: 예를 들어, 한 학생이 특정 수업이 너무 어렵다고 느낀다면, 졸업을 위해서라도 'A' 학점을 받아야 할 필요성을 느낄 수 있습니다. 이 학생이 불법적인 방법으로 그 목표를 달성하기 위한 시나리오가 전개됩니다.

- 잠재적인 위협:

- 해답을 훔치기: 수업의 솔루션을 훔치는 방법.

- 보안 전문가 고용: 다른 사람이 시험을 대신 치르도록 보안 전문가를 고용하는 방법.

- 성적 조작: 성적이 채점된 후, KNU 학사 시스템에 접근하여 성적을 수정하는 방법.

- 기타 다양한 방법으로 시스템의 취약점을 이용할 수 있습니다.

- 특정 정보를 훔치기 위해 공격자는 여러 공격 지점을 선택할 수 있습니다. 예를 들어, 해답을 훔치기 위해 공격자가 탐색할 수 있는 여러 지점들이 있습니다: 교수님의 노트북, 데스크탑, 계정, TA의 이메일, LMS...

- 여러 공격 지점을 "공격 표면(Attack Surface)"이라고 합니다. 즉, 시스템이나 데이터가 공격에 노출될 수 있는 모든 지점들을 의미합니다. 공격 표면이 넓어질수록, 즉 여러 지점에서 정보가 노출될 가능성이 커질수록 보안 취약점이 증가할 수 있습니다. 보안 전문가들은 공격 표면을 최소화하고 각 지점에서의 보안 대책을 강화해야 합니다.

Summary

컴퓨터 보안이란? 컴퓨터 시스템을 위협(threats)과 공격자(adversaries)로부터 보호하며, 기밀성(confidentiality), 무결성(integrity), 가용성(availability)과 같은 주요 보안 속성들을 보장하는 것입니다.

암호화폐, 블록체인, 자율주행 자동차 등의 등장으로 보안은 더 이상 부차적인 요소가 아니라, 현대 시스템에서는 필수적인 요소로 자리잡았습니다.

보안 속성이란? CIA 트라이어드(기밀성, 무결성, 가용성)와 AAA 트라이어드(신뢰성, 진위성, 익명성) 등 다양한 보안 속성을 다룹니다.

인증(Authentication), 접근 제어(Access Control), 암호화(Cryptography) 등의 보안 메커니즘을 사용하여 안전한 시스템을 구축할 수 있습니다.

'📖CS > 📙Theory of Information Security' 카테고리의 다른 글

| [정보보호론] Lecture6. Symmetric Cryptography (0) | 2024.11.08 |

|---|---|

| [정보보호론] Lecture5. Classical Cryptography (0) | 2024.11.08 |

| [정보보호론] Lecture4. Authorization (1) | 2024.10.08 |

| [정보보호론] Lecture3. Authentication(2) (4) | 2024.10.06 |

| [정보보호론] Lecture3. Authentication(1) (1) | 2024.10.06 |